分类: LINUX

2018-08-20 09:20:47

先看实现,再看理论。理论在后面

步骤:

1. 安装Openssl

下载地址: (根据系统选择32位或者64位版本下载安装)。

下载完成后,进行安装,我安装在了 C:\wnmp\OpenSSL-Win64文件夹中。

2. 安装ActivePerl (此软件目的为了解析pl文件,部分系统不安装也可以实现本教程的功能,安装该软件目的为了学习perl)。

下载地址: (根据系统选择win32或者win64版本下载安装)。

3. 配置环境变量

在环境变量中添加环境变量

变量名: OPENSSL_HOME 变量值:C:\wnmp\OpenSSL-Win64\bin; (变量值为openssl安装位置)

在path变量结尾添加如下 : %OPENSSL_HOME%;

4. 生成证书

(1) 首先在 nginx安装目录中创建ssl文件夹用于存放证书。比如我的文件目录为 C:\wnmp\nginx\ssl

以管理员身份进入命令行模式,进入ssl文件夹。 命令为: cd c:/wnmp/nginx/ssl

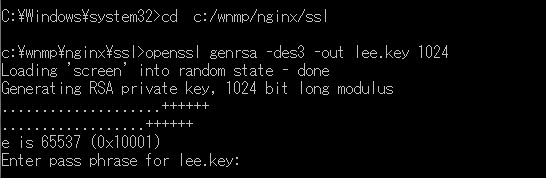

(2) 创建私钥

在命令行中执行命令: openssl genrsa -des3 -out lee.key 1024 (lee文件名可以自定义),如下图所示:

输入密码后,再次重复输入确认密码。记住此密码,后面会用到。

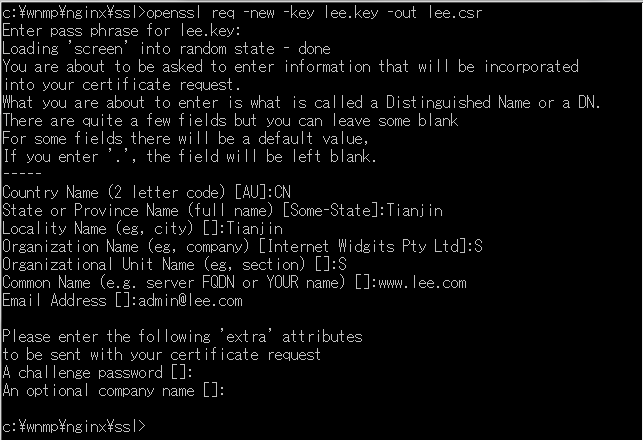

(3)创建csr证书

在命令行中执行命令: openssl req -new -key lee.key -out lee.csr (key文件为刚才生成的文件,lee为自定义文件名)

如上图所示,执行上述命令后,需要输入信息。输入的信息中最重要的为 Common Name,这里输入的域名即为我们要使用https访问的域名。

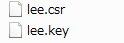

以上步骤完成后,ssl文件夹内出现两个文件:

(4)去除密码。

在加载SSL支持的Nginx并使用上述私钥时除去必须的口令,否则会在启动nginx的时候需要输入密码。

复制lee.key并重命名为lee.key.org

可以使用此命令行,也可以使用鼠标操作 copy lee.key lee.key.org

去除口令,在命令行中执行此命令: openssl rsa -in lee.key.org -out lee.key (lee为自定义文件名)

如下图所示,此命令需要输入刚才设置的密码。

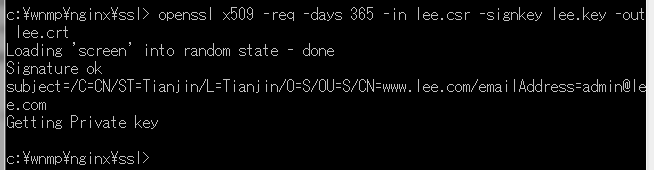

(5)生成crt证书

在命令行中执行此命令: openssl x509 -req -days 365 -in lee.csr -signkey lee.key -out lee.crt (lee为自定义文件名)

证书生成完毕,ssl文件夹中一共生成如下4个文件,我们需要使用到的是lee.crt和lee.key。

5. 修改nginx.conf文件

nginx.conf文件位于:C:\wnmp\nginx\conf

找到该文件中如下代码的位置进行修改:

# HTTPS server

#

#server {

# listen 443 ssl;

# server_name localhost;

# ssl_certificate cert.pem;

# ssl_certificate_key cert.key;

# ssl_session_cache shared:SSL:1m;

# ssl_session_timeout 5m;

# ssl_ciphers HIGH:!aNULL:!MD5;

# ssl_prefer_server_ciphers on;

# location / {

# root html;

# index index.html index.htm;

# }

#}

修改为:

#

#modify by lee 20160907 for https -s

server {

listen 443 ssl;

server_name

ssl_certificate C:/wnmp/nginx/ssl/lee.crt;

ssl_certificate_key C:/wnmp/nginx/ssl/lee.key;

ssl_session_cache shared:SSL:1m;(windows下不能配置此项)

ssl_session_timeout 5m;

ssl_ciphers HIGH:!aNULL:!MD5;

ssl_prefer_server_ciphers on;

location / {

root C:/wnmp/lee;

index index.html index.htm index.php;

}

}

}

参考链接:http://blog.csdn.net/ztclx2010/article/details/6896336

#

#modify by lee 20160907 for https -s

server {

listen 443 ssl;

server_name

ssl_certificate C:/wnmp/nginx/ssl/lee.crt;

ssl_certificate_key C:/wnmp/nginx/ssl/lee.key;

ssl_session_cache shared:SSL:1m;(windows下不能配置此项)

ssl_session_timeout 5m;

ssl_ciphers HIGH:!aNULL:!MD5;

ssl_prefer_server_ciphers on;

location / {

root C:/wnmp/lee;

index index.html index.htm index.php;

}

}

}

原理:

SSL使用数据加密、身份验证和消息完整性验证机制,基于TCP和其他的应用层协议提供可靠的连接安全保障。

1.1 产生背景

基于万维网的电子商务和网上银行等新兴应用,极大地方便了人们的日常生活。受到人们的青睐。

因为这些应用都须要在网络上进行在线交易,它们对网络通信的安全性提出了更高的要求。传统的万维网协议HTTP不具备安全机制——採用明文的形式数据传输、不能验证通信两方的身份、无法防止传输的数据被篡改等,导致HTTP无法满足电子商务和网上银行等应用的安全性要求。

Netscape公司提出的安全协议SSL,利用数据加密、身份验证和消息完整性验证机制,为网络上数据的传输提供安全性保证。SSL能够为HTTP提供安全连接,从而非常大程度上改善了万维网的安全性问题。

1.2 技术长处

SSL具有例如以下长处:

l 提供较高的安全性保证。

SSL利用数据加密、身份验证和消息完整性验证机制。保证网络上传输数据的安全性。

l 支持各种应用层协议。

尽管SSL设计的初衷是为了解决万维网安全性问题,可是因为SSL位于应用层和传输层之间。它能够为不论什么基于TCP等可靠连接的应用层协议提供安全性保证。

l 部署简单。眼下SSL已经成为网络中用来鉴别站点和网页浏览者身份,在浏览器使用者及Webserver之间进行加密通信的全球化标准。SSL协议已被集成到大部分的浏览器中,如IE、Netscape、Firefox等。这就意味着差点儿随意一台装有浏览器的计算机都支持SSL连接。不须要安装额外的client软件。

2 协议安全机制

SSL协议实现的安全机制包含:

l 传输数据的机密性:利用对称密钥算法对传输的数据进行加密。

l 身份验证机制:基于证书利用数字签名方法对server和client进行身份验证,当中client的身份验证是可选的。

l 消息完整性验证:消息传输过程中使用MAC算法来检验消息的完整性。

2.1 传输数据的机密性

网络上传输的数据非常easy被非法用户窃取,SSL採用在通信两方之间建立加密通道的方法保证传输数据的机密性。

所谓加密通道,是指发送方在发送数据前,使用加密算法和加密密钥对数据进行加密,然后将数据发送给对方。接收方接收到数据后,利用解密算法和解密密钥从密文中获取明文。没有解密密钥的第三方,无法将密文恢复为明文,从而保证传输数据的机密性。

加解密算法分为两类:

l 对称密钥算法:数据加密和解密时使用同样的密钥。

l 非对称密钥算法:数据加密和解密时使用不同的密钥,一个是公开的公钥,一个是由用户秘密保存的私钥。

利用公钥(或私钥)加密的数据仅仅能用对应的私钥(或公钥)才干解密。

与非对称密钥算法相比。对称密钥算法具有计算速度快的长处,通经常使用于对大量信息进行加密(如对全部报文加密);而非对称密钥算法,一般用于数字签名和对较少的信息进行加密。

SSL加密通道上的数据加解密使用对称密钥算法。眼下主要支持的算法有DES、3DES、AES等,这些算法都能够有效地防止交互数据被窃听。

对称密钥算法要求解密密钥和加密密钥全然一致。因此,利用对称密钥算法加密数据传输之前。须要在通信两端部署同样的密钥。